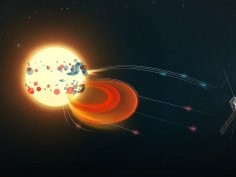

Europejska misja kosmiczna wyśledziła dwa typy cząstek ze Słońca i dotarła do ich źródeł

1 września 2025, 13:00Solar Orbiter, misja Europejskiej Agencji Kosmicznej, wyróżniła dwa rodzaje wysokoenergetycznych cząstek wystrzeliwanych ze Słońca i wyśledziła źródła obu rodzajów. O ile oba typy były znane już wcześniej, teraz dzięki misji ESA wiemy, skąd się one biorą i jak powstają. W ten sposób dodatkowo poszerzyliśmy naszą wiedzę o Słońcu, największym akceleratorze cząstek w Układzie Słonecznym, który decyduje o tym, co dzieje się na Ziemi i wokół niej.

Ryby walczą jak jelenie czy barany

11 czerwca 2012, 16:07Nacieranie na przeciwnika głową kojarzy się właściwie wyłącznie ze zwierzętami wyposażonymi w rogi. Okazuje się jednak, że tę samą strategię - tyle że z dużymi naroślami na czole zamiast rogów - stosują samce papugoryb Bolbometopon muricatum. Ich "tryknięcia" są nie tylko widowiskowe, ale i naprawdę głośne.

Im czystsze powietrze, tym szybciej postępuje ocieplenie

9 sierpnia 2017, 10:55W XX wieku średnie temperatury w kontynentalnej części USA wzrosły o 0,5 stopnia Celsjusza. Wzrost zaobserwowano wszędzie z wyjątkiem południowego wschodu. Co więcej, w latach 80. XX wieku temperatury na południowym-wschodzie nieco spadły

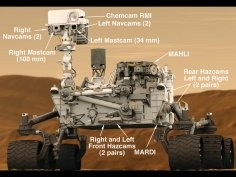

Curiosity wylądował

6 sierpnia 2012, 05:44Łazik Curiosity wylądował na Marsie. Kosmiczny dźwig za pomocą nylonowych lin opuścił pojazd na powierzchnię Czerwonej Planety

Zdalne wykrywanie przemycanej kości słoniowej za pomocą psiego nosa

27 sierpnia 2018, 11:32Metody ukrywania przemycanej kości słoniowej i rogów nosorożców stają się coraz bardziej wyrafinowane. Wraz z nimi muszą więc też ewoluować metody wykrywania takiej kontrabandy. Obecnie w Mombasie trwają testy technologii, opracowanej pod koniec lat 90. z myślą o bezpieczeństwie lotniczym. Czy chodzi o materiały wybuchowe, czy o nielegalnie pozyskiwane części zagrożonych zwierząt, RASCO (Remote Air Sampling for Canine Olfaction) wykorzystuje niesamowitą czułość psiego powonienia.

Co znajdzie się w SP1 dla Visty

11 grudnia 2007, 11:10Microsoft udostępnił informacje dotyczące zmian, jakie przyniesie ze sobą Service Pack 1 dla Windows Visty. Koncern zapewnia, że dzięki SP1 jego najnowszy OS będzie pracował bardziej wydajnie, stanie się stabilniejszy i bardziej bezpieczny. Vista z SP1 ma o 50% szybciej kopiować dane, otwierać pliki graficzne czy tworzyć kopie zapasowe.

Cosmobot pomoże astronautom na Międzynarodowej Stacji Kosmicznej

4 grudnia 2013, 10:40Rosyjska firma Android Technics pokazała Cosmobota - humanoida przeznaczonego do pracy na Międzynarodowej Stacji Kosmicznej - który powstał na zlecenie Roskosmosu. Urządzenie ma trafić na ISS w 2014 lub 2015 roku.

Powstaje pierwszy traktat chroniący bioróżnorodność oceanów

10 września 2018, 11:11W Organizacji Narodów Zjednoczonych prowadzone są prace, które mogą zakończyć się uchwaleniem pierwszej międzynarodowej konwencji o ochronie życia morskiego na otwartych oceanach. Nad konwencją pracują przedstawiciele 193 krajów, którzy będą tam obradowali do 17 września.

USG z bąbelkami

30 października 2008, 00:20Europejscy badacze zaprezentowali nową metodę wykonywania zdjęć ultrasonograficznych (USG). Wykorzystuje ona mikroskopijne pęcherzyki wypełnione gazem, posiadające zdolność swoistego wiązania się z komórkami nowotworowymi.

Kłamstwo i kreatywność to dwie strony tego samego medalu?

20 lutego 2014, 12:29Kłamstwo na temat wyników w jednym zadaniu może zwiększyć kreatywność w kolejnym. Dzieje się tak, bo ludzie stają się mniej ograniczeni zasadami.